Article. What i write

Shared Security Responsibility Model per il cloud computing: punti di forza e problematiche

Pubblicato il 21 giugno 2024 su CyberSecurity360.it

La condivisione delle soluzioni e degli strumenti di cyber security rappresenta un vantaggio per l’organizzazione che adotta il cloud computing, ma occorre assegnare le responsabilità tra provider e client. Ecco come farlo seguendo le regole dello Shared Security Responsibility Model (SSRM)

Cloud computing e cyber security sono i pilastri su cui si fonda la digital transformation in atto. Quasi tutte le organizzazioni pubbliche e private hanno adottato il cloud computing come principale processo per la transizione digitale.

Spesso ciò è avvenuto perché lo prevede una normativa, oppure per fruire di un determinato finanziamento o, peggio ancora, per inseguire una tendenza tecnologica del momento; mentre pochi hanno concretamente effettuato questa scelta tenendo in considerazione le peculiarità e i rischi che ciò potrebbe comportare.

In questo articolo ci concentriamo sul significato di Shared Security Responsibility Model (SSRM) per comprendere quali possano essere gli adempimenti e le responsabilità che rimangono in capo ai soggetti coinvolti.

Quali sono i vantaggi del cloud computing

La principale innovazione introdotta dal modello di deployment basato sul cloud computing è sicuramente la fornitura di risorse informatiche su Internet per ottenere risparmi sui costi, scalabilità, prestazioni elevate, economie di scala e altro ancora.

Il cloud computing è un valido strumento nel processo di innovazione, in grado di svolgere un ruolo chiave come abilitatore per il cambiamento digitale. Elenchiamo brevemente i benefici che può offrire alle organizzazioni che lo adottano:

- Agibilità e Flessibilità: Il cloud rende l’organizzazione aperta e scalabile rispetto ai cambiamenti del mercato e alle future opportunità di business. Il cloud è considerato un ambiente privilegiato per l’utilizzo di strumenti e metodologie Agile e DevOps.

- Riduzione del Time-to-Market: Con l’adozione del cloud, l’IT non deve preoccuparsi della gestione dell’infrastruttura. Inoltre, la continua evoluzione dei provider consente di stare al passo con il progresso tecnologico.

- Revisione dei Costi: L’uso del cloud consente di ridurre i costi legati alla gestione dell’infrastruttura fisica e del personale dedicato, nonché i potenziali costi dovuti a interruzioni delle attività aziendali. Ciò si traduce in una maggiore disponibilità di risorse e più sostenibilità economica a lungo termine.

- Sicurezza e Affidabilità: Il cloud rappresenta un modello di deployment più snello, basato sul servizio, e riduce il rischio di sovra-allocazione delle risorse. La sua affidabilità e sicurezza è garantita dal fornitore stesso che ha tutto l’interesse di mantenere un alto livello di servizio.

Le risorse offerte dal cloud computing

Molte realtà hanno effettuato la transizione dei sistemi on-premise verso il cloud senza capire esattamente quali risorse IT venissero fornite dal provider e quali dall’organizzazione stessa.

Questo aspetto, che per molti potrebbe apparire solo un cavillo tecnico, ha importanti riflessi giuridici perché, da un lato, definisce il confine tra le competenze e le responsabilità che rimangono in capo all’organizzazione e quelle delegate al cloud provider e, dall’altro, evidenzia gli adempimenti tecnici (connessi principalmente a fattori relativi alla sicurezza) di competenza delle parti coinvolte.

Occorre tenere bene a mente che il cloud computing si basa, solitamente, su un contratto di servizio tra uno o più operatori di servizi cloud e l’organizzazione cliente.

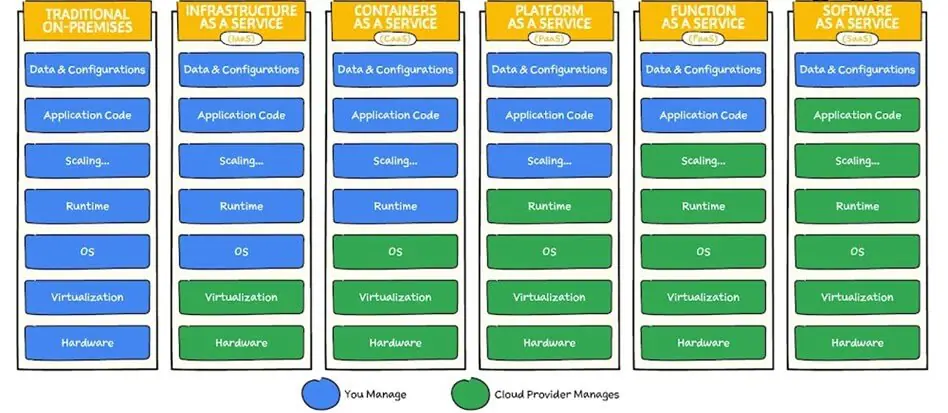

Come si può evincere dal grafico, un elemento caratteristico del cloud computing, rispetto alle configurazioni on-premise, è la separazione tra le risorse e le funzioni che rimangono in capo all’organizzazione cliente e quelle del cloud provider.

Per questo è importante comprendere e definire contrattualmente quali risorse e quali servizi offre il cloud provider, perché tutto il resto rimane in capo al cliente, soprattutto se il cliente deve darne conto ad eventuali soggetti terzi.

Per esempio: il cloud provider può offrire il servizio di file-sharing, ma non gestire le policy di accesso (authentication, authorization, accounting). Di conseguenza, il cloud provider non risponderà in caso di incidente legato ad un accesso non autorizzato connesso a credenziali deboli o utilizzo di permessi troppo elevati.

Ancora oggi, i contratti di fornitura sono lacunosi da questo punto di vista e ciò rappresenta la principale causa di contenzioso avente ad oggetto i servizi di cloud computing. Infatti, molti incidenti sul cloud si sviluppano in questa “zona grigia”, in cui non è chiaro “chi fa che cosa?”, che rappresenta il punto debole sfruttato dagli attaccanti.

La sicurezza condivisa del cloud computing

La sicurezza e l’affidabilità sono i principali fattori abilitanti su cui si sono basate le campagne di sensibilizzazione rivolte ai Chief Information Officer dell’organizzazioni potenzialmente interessate alle tecnologie offerta dal cloud computing.

La sicurezza del cloud è garantita da una serie di strumenti e modelli gestionali, ormai noti, che riescono a ridurre in maniera significativa il rischio cyber e, di conseguenza, a migliorare le metriche di confidenzialità, integrità, disponibilità e resilienza dei sistemi IT.

È pacifico che le configurazioni cloud possono accogliere delle vulnerabilità ed essere esposte alla minaccia cyber, alcune di queste sono comuni con i sistemi on-premise, altre invece sono specifiche di questo ambiente.

La condivisione delle soluzioni e degli strumenti di cyber security rappresenta un vantaggio per l’organizzazione client, ma, anche in questo caso, occorre assegnare le responsabilità tra provider e client.

A riguardo, poiché non è possibile definire una linea di demarcazione netta di alcune funzioni e responsabilità della cyber security, è stato introdotto il concetto innovativo dello Shared Security Responsibility Model (SSRM).

Il modello chiarisce sostanzialmente che:

- il provider è responsabile della sicurezza dell’ambiente cloud, gestendo le infrastrutture fisiche come server, rete, data center e framework in cui gestire gli oggetti o i dati del cliente;

- mentre il cliente, in qualità di utente, si occupa della sicurezza dei propri oggetti, proteggendo i dati, le configurazioni di sicurezza delle applicazioni e il controllo degli accessi.

La suddivisione dei compiti assicura che nessun aspetto della sicurezza sia trascurato.

Un metodo per assegnare le responsabilità in questo modello gestionale può essere quello di sfruttare le cd. matrici di responsabilità condivisa, uno strumento per gestire la sicurezza dei servizi cloud in grado di delineare con precisione i compiti e le responsabilità di ogni attore e, al contempo, migliorare il coordinamento e l’efficacia delle strategie di sicurezza.

Lo SSRM consente di identificare ruoli distinti e separati nella gestione della sicurezza per il fornitore del servizio e per l’utente, in modo da garantire una copertura efficace di tutte le aree di sicurezza, una riduzione dei rischi e il miglioramento della protezione complessiva.

La gestione trasparente e condivisa degli ambiti e delle responsabilità costituisce uno strumento di governance della sicurezza attraverso una visione comune e condivisa di accountability per garantire un ambiente cloud sicuro e ben gestito.

Conclusione

Il cloud computing è indubbiamente una delle risorse indispensabili per lo sviluppo delle soluzioni IT, pertanto è necessario garantirne la sicurezza.

In tal senso, è indispensabile:

- delineare i confini, i ruoli e le responsabilità dei vari attori (provider e clienti);

- sfruttare il modello di responsabilità condivisa per migliorare la protezione dei dati e delle infrastrutture digitali;

- realizzare una valutazione dei rischi insieme al cloud provider;

- mantenere il controllo e il monitoraggio da parte del cliente.

La cooperazione tra provider e utenti non solo rafforza la resilienza contro le minacce cibernetiche, ma promuove una gestione più efficiente e trasparente delle risorse.

Tutto ciò che non è definito in maniera chiara nel contratto di fornitura rimane a carico del cliente dei servizi cloud e, in caso di incidente dovuto ad aspetti che non rientrano nel contratto, dovrà rispondere anche nei confronti delle terze parti o degli stakeholders.