Article. What i write

IL WEB 2.0: analisi e potenzialità

Pubblicato il 12 maggio 2009

COSA SI INTENDE PER WEB 2.0

Il web 2.0 è l’insieme delle tecnologie collaborative per organizzare Internet come una piattaforma in cui tutti possono inserire i propri contributi ed interagire con gli altri utenti. Il termine nasce da una frase coniata da O’Reilly e da Dale Dougherty nel 2004 e il documento che ne ha ufficialmente sancito l’inizio risale al 30 settembre del 2005.

“Il Web 2.0 è la rete intesa come una piattaforma con tutti i dispositivi collegati; le applicazioni Web 2.0 sono quelle che permettono di ottenere la maggior parte dei vantaggi intrinseci della piattaforma, fornendo il software come un servizio in continuo aggiornamento e che migliora con l’utilizzo delle persone, sfruttando e mescolando i dati da sorgenti multiple, tra cui gli utenti, i quali forniscono i propri contenuti e servizi in un modo da permetterne il riutilizzo da parte di altri utenti, e creando una serie di effetti attraverso “un’architettura della partecipazione” che va oltre la metafora delle pagine del Web 1.0 per produrre così user experience più significative”. (traduzione da “Web 2.0: compact definition”, Tim O’Reilly)

Il web 2.0 vuole segnare una separazione netta con la New Economy dell’inizio millennio definita come web 1.0 e caratterizzata da siti web statici, di sola consultazione e con scarsa possibilità di interazione dell’utente.

La tendenza attuale è quella di indicare come Web 2.0 l’insieme di tutti gli strumenti/le applicazioni online che permettono uno spiccato livello di interazione sito-utenti quali i blog, i forum, le chat, etc... In ambito aziendale, la condivisione del Web 2.0 permette di creare idee insieme a tutti i dipendenti, commentare gli sviluppi di progetti in collaborazione con i dipendenti. Tutto ciò è stato reso possibile da collegamenti ad Internet molto più veloci e dall’unione di varie tecnologie di facile apprendimento e uso.

Come appena citato, Il Web 1.0 a differenza del Web 2.0 era composto prevalentemente da siti web “statici”, che non davano alcuna possibilità di interazione con l’utente, eccetto la normale navigazione tra le pagine, l’uso delle e-mail e dei motori di ricerca.

Il Web 2.0 viceversa costituisce un approccio filosofico alla rete che ne connota la dimensione sociale, la condivisione, l’autorialità rispetto alla mera fruizione. Il ruolo dell’utente in questo senso diventa centrale, esce dalla passività che lo contraddiceva nel Web 1.0 per diventare protagonista tramite la creazione, modifica e condivisione di contenuti multimediali a propria scelta.

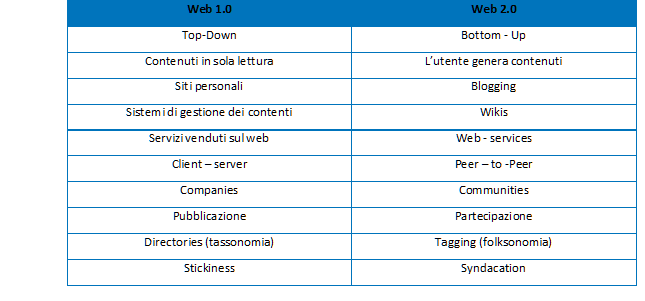

Tendenzialmente per descrivere le caratteristiche del Web 2.0 si procede spesso per confronto con il Web 1.0, indicando come nel passaggio di versione gli elementi fondamentali si sono evoluti o sono stati sostituiti da nuovi. Si tratta di un modo di rappresentare il Web 2.0 divulgativo e non prettamente tecnico, ma piuttosto efficace per riconoscere l’evoluzione dei sistemi su Internet. Ad esempio nell’era Web 1.0 la costruzione di un sito web personale richiedeva la padronanza di elementi di linguaggio di programmazione HTML, viceversa oggigiorno con i blog chiunque è in grado di pubblicare i propri contenuti, magari dotandoli anche di una veste grafica più accattivante, senza possedere alcuna particolare preparazione tecnica specifica.

Le differenze tra Web 1.0 e web 2.0 potrebbero essere schematizzate come segue:

Web 1.0 vs Web 2.0 - Fonti varie

Concludendo, gli ingredienti del Web 2.0 sono: informazione, interazione, partecipazione, contributi creati degli utenti, connessione a reti sociali. Altri approfondimenti su http://it.wikipedia.org/ wiki/Web_2.0

Su questo link http://www.dynamick.it/web-20- una-definizione-in-10-punti-534.html si può trovare come viene definito da Tim O’Reilly in “What is Web 2.0”, da Paul Graham nel suo “Web 2.0” e da Jason Fried nel libro “User Survey”.

Social media è il termine generico per indicare tecnologie e pratiche online con cui gli utenti creano e condividono i contenuti sul web, un grosso cambiamento rispetto al web 1.0 caratterizzato dalla presenza di una comunità concentrata sulla condivisione di contenuti. Altri approfondimenti su http://it.wikipedia.org/ wiki/Social_media

Certamente una delle più grosse opportunità fornite dal web 2.0 sono i social network o reti sociali, con cui le persone creano un profilo con i dati personali e possono comunicare con altri profili per creare nuove forme di socializzazione e di espressione. Attualmente vari milioni di italiani possiedono un profilo, creando di fatto una enorme piattaforma di comunicazione. Facebook è l’esempio più noto, per l’ambito professionale esistono i business social network come LinkedIn o Viadeo in cui il professionista può promuovere le proprie capacità, aggiornarsi, trovare collaboratori e nuove opportunità ecc. Altri approfondimenti su http://it.wikipedia.org/wiki/Social_network

Social network non riguarda solo le persone, la presenza di aziende è sempre più forte sia per attività di marketing e pubblicità sia come nuovo strumento per svolgere l’attività aziendale, creare il profilo aziendale per promuovere l’azienda, fare nuovi affari, ecc. L’Enterprise 2.0 intende infatti adattare i concetti del web 2.0 in ambito aziendale.

Il termine Enterprise 2.0 descrive un insieme di approcci organizzativi e tecnologici orientati all’abilitazione di nuovi modelli organizzativi basati sul coinvolgimento diffuso, la collaborazione emergente, la condivisione della conoscenza e lo sviluppo e valorizzazione di reti sociali interne ed esterne all’organizzazione.

Dal punto di vista organizzativo l’Enterprise 2.0 è volto a rispondere alle nuove caratteristiche ed esigenze delle persone ed a stimolare flessibilità, adattabilità ed innovazione.

Dal punto di vista tecnologico l’Enterprise 2.0 comprende l’applicazione di strumenti riconducibili al cosiddetto Web 2.0 – ovvero blog, wiki, RSS, folksonomie e, in un’accezione più allargata, l’adozione di nuovi approcci tecnologici ed infrastrutturali.

Come detto l’Enterprise 2.0 deriva dal Web 2.0 ed è spesso usato per indicare l’introduzione e l’implementazione di Social Software all’interno di un’impresa ed i cambiamenti sociali ed organizzativi ad esso associati.

Il termine è stato coniato da Andrew McAfee, professore della Harvard Business School, nel paper seminale “Enterprise 2.0: The Dawn of Emergent Collaboration”, pubblicato sul MIT Sloan Management Review.

La definizione puntuale secondo McAfee di Enterprise 2.0 è: “l’uso in modalità emergente di piattaforme di social software all’interno delle aziende o tra le aziende ed i propri partner e clienti.” Così come visto per il Web 2.0 possiamo vedere anche in modo schematico quali sono le differenze tra Enterprise 1. 0 e 2.0:

Enterprise 1.0 vs Enterprise 2.0 - Fonte: Adattamento da Forrester Research

Gli strumenti web 2.0 disponibili su Internet sono molteplici, una parte di questi con l’aggiunta di altri più specifici di un contesto aziendale formano l’insieme dei tool Enterprise 2.0.

Su Internet si possono trovare diverse classificazioni di questi strumenti, ad esempio da “Centre for Learning & Performance Technologies” (http://www.c4lpt.co.uk/Directory/ Tools/collaboration.html) Altri approfondimenti su http://it.wikipedia.org/wiki/Enterprise_2.0

Le applicazioni realizzate con l’approccio Web 2.0 sono spesso indicate come RIA - Rich Internet Application, ovvero applicazioni con uso intensivo di Internet. Le tecnologie RIA rappresentano approcci migliori con cui gli sviluppatori possono realizzare e distribuire interfacce utente semplici da usare, ricche e dinamiche. L’aspetto fondamentale del RIA è che l’interfaccia utente non deve essere rivisualizzata completamente dopo ogni interazione. In tal modo, si crea capacità di risposta e interattività del sistema.

Ajax (Asynchronous JavaScript and XML) è una tecnologia molto diffusa per l’aggiornamento dinamico di una pagina web senza esplicito ricaricamento da parte dell’utente, fondamentale nelle pagine web dei social network.

SERVIZI OFFERTI DAL WEB 2.0

Il web 2.0 è caratterizzato da una serie di servizi innovativi come:

• wikipedia, enciclopedia caratterizzata da libera e gratuita fruizione dei contenuti da parte di tutti gli utenti, in un lavoro corale e collettivo destinato all’inserimento di nuove voci e alla correzione delle voci esistenti. Sito http://it.wikipedia.org;

• social network, per creare reti di relazioni tra le persone e condividere informazioni, foto, eventi, ecc. Il più famoso è Facebook mentre per le relazioni professionali si passa a LinkedIn o Viadeo. Altre informazioni sulla versione precedente di questa wiki destinata alla sicurezza dei social network;

• blog, possibilità molto semplice per tenere un diario personale visibile online. Il più famoso è WordPress;

• raccolte di fotografie commentate e classificate dagli utenti come Flickr;

• condivisione di link come Del.icio.us.;

• RSS Really Simple Syndication per la diffusione frequente di contenuti sul web da parte di blog e siti.

CLOUD COMPUTING PER IL WEB 2.0

Il cloud computing può dare una risposta di efficienza a molte problematiche aziendali: ad esempio consente un risparmio in termini di hardware di esercizio. La sua adozione non deve trascurare gli aspetti di sicurezza: in particolare l’azienda deve potersi fidare di chi offre il servizio.

La sicurezza nel cloud significa garantire soluzioni affidabili in grado di tenere in sicurezza le informazioni indipendentemente dal posto in cui sono memorizzate. Peraltro il cloud può innalzare i livelli di sicurezza aziendale tramite l’accentrare in un’unica soluzione tutta la gestione sicura di rete, server, memoria.

Sottolinea Bruce Schneier: “se il computer è all’interno della nostra rete abbiamo tutti i mezzi per proteggerlo. In un modello come quello del cloud computing, non possiamo fare altro che fidarci di chi ci offre il servizio, perché non abbiamo altra possibilità di controllo”.

WEB 2.0 PER SENSIBILIZZARE ALLA SICUREZZA INFORMATICA

Una delle migliori difese utili alla sicurezza informatica consiste nel creare comportamenti virtuosi delle persone.

Le opportunità di interazione del web 2.0 sono utili anche per sensibilizzare le persone alle problematiche della sicurezza.

Nel link seguente http://sicurezza626lavoro.wordpress.com/2010/01/27/web-2-0-e-sicurezza-sul-lavoro/ possiamo leggere un blog dedicato ai problemi della sicurezza del lavoro, un ambito diverso dall’infomatica ma utile per avere delle idee. Peraltro la costruzione tramite wiki di questo documento è un altro esempio. In merito ai social network, si può pensare alla creazione di gruppi di persone interessate all’argomento per fornire idee e aggiornamenti.

WEB 2.0 PER LA PUBBLICA AMMINISTRAZIONE

Secondo l’enciclopedia Wikipedia in diritto il termine amministrazione pubblica (o pubblica amministrazione denotata anche con la sigla PA) ha un duplice significato:

• in senso oggettivo è una funzione pubblica (funzione amministrativa), consistente nell’attività volta alla cura degli interessi della collettività (interessi pubblici), predeterminati in sede di indirizzo politico;

• in senso soggettivo è l’insieme dei soggetti che esercitano tale funzione.

L’aggettivo “pubblica” che qualifica il termine amministrazione fa capire che quest’ultimo ha un significato più ampio: qualsiasi persona o ente svolge attività volta alla cura dei propri interessi privati o di quelli della collettività di riferimento.

Le applicazioni Web 2.0 per la pubblica amministrazione sono interessanti su vari fronti tra cui:

• fare crescere la partecipazione politica dei cittadini;

• fornire strumenti semplici ai cittadini con cui contribuire al miglioramento dei servizi;

• creare relazioni aperte e trasparenti tra cittadini e amministrazione;

• costruire un’amministrazione più semplice e interconnessa tramite software a basso costo.

L’importante è considerare il Web 2.0 come una parte di un progetto ampio di e-governance stando bene attenti alle problematiche di violazione della privacy e alla scarsa qualità dei servizi offerti.

L’e-government tramite il Web 2.0 è strategico per raggiungere la modernizzazione del servizio pubblico verso l’utente in termini di:

• semplificazione delle procedure;

• orientare l’utente nella scelta e nell’uso dei servizi;

• i cittadini collaborano per fornire nuovi servizi;

• i cittadini criticano il funzionamento dei servizi;

• trasparenza degli atti amministrativi;

• servizi più usabili.

E verso i funzionari pubblici in termini di:

• integrazione, efficienza e innovazione;

• collaborazione interistituzionale;

• knowledge management tramite social bookmark, RSS, blog;

• gestione risorse umane;

• aggiornamento.

Un documento di David Osimo con alcuni casi di studio in lingua inglese è disponibile http://www.scribd.com/doc/2972470/Web-20-in-Government-Why-and-How-by-David-Osimo

VULNERABILITÀ DEL WEB 2.0

Una vulnerabilità è un punto debole di un sistema informatico che potrebbe essere usato per creare problemi di sicurezza informatica al sistema.

Spesso nascono da una programmazione superficiale e negligente che non tiene conto delle possibilità di un attacco alla sicurezza.

La sicurezza applicativa identifica le problematiche della sicurezza delle applicazioni web.

Le soluzioni tradizionali di sicurezza informatica non sono adeguate a questa problematica perché:

• Firewalls e antivirus non possono bloccare tutti gli eventuali attacchi al livello applicativo poiché la porta 80 deve essere disponibile per essere utilizzata;

• gli strumenti di scansione della rete non identificano le vulnerabilità a livello applicativo;

• gli sviluppatori di applicazioni Web non hanno conoscenze adeguate di sicurezza applicativa.

Diventa necessario pensare la sicurezza durante l’intero ciclo di sviluppo delle applicazioni, in modo che lo sviluppo degli aspetti di sicurezza venga pienamente integrato nel ciclo di vita delle applicazioni.

Oltre alle vulnerabilità tipiche del Web come SQL Injection, nuove vulnerabilità nelle applicazioni per il Web 2.0 nascono dall’uso di framework con alta interazione client/server basati su XML.

IBM rende disponibili su www.ibm.com/security/xforce i risultati del suo rapporto annuale IBM X-Force Trend and Risk per il 2009 sulle minacce più diffuse, quali il phishing e le vulnerabilità relative ai documenti digitali.

Nelle aziende moderne il confine tra pubblico e privato è reso sempre più sottile grazie all’uso del Web 2.0, specialmente con l’arrivo dei giovani dipendenti che si aspettano di poter accedere dal posto di lavoro ai servizi che normalmente usano in casa.

Pertanto, al fine di evitare problemi di sicurezza occorre sviluppare regole di comportamento interne sull’uso del web. Infatti, si possono avere tecnologie in grado di identificare e risolvere i problemi, ma se non ci sono le persone competenti e i processi adeguati allora possono nascere incidenti pericolosi. Tutto questo sta portando alla nascita della cultura aziendale 2.0.

I RISCHI PER LA SICUREZZA DALLE APPLICAZIONI WEB 2.0

Le applicazioni Web 2.0 sono spesso caratterizzate dall’avere una forte interazione tra gli utenti, che porta a un conseguente incremento dello scambio di dati tra gli utenti stessi, come accade per i siti di Social Network. Questo fenomeno, sebbene non sia di per sé negativo, richiede una maggiore attenzione ai problemi di sicurezza logica che tra l’altro siamo già abituati ad affrontare nel Web “tradizionale”. Infatti, nell’ambito della elevata interazione tra client e server il punto debole della sicurezza consiste nella possibilità di modificare i messaggi scambiati tra client e server al fine di creare pericoli.

Mettendoci nell’ottica dell’azienda che vuole consentire l’accesso al Web 2.0 per i propri utenti, e concentrandoci sulle problematiche di sicurezza che queste scelte possono indurre, ci si può focalizzare su due categorie di problemi:

1) malware intrusion - sono i contenuti che possono essere scaricati dagli utenti attraverso il canale del SN: hyperlink, file o applicazioni che contengono o puntano a contenuti malevoli che, una volta eseguiti dall’host interno all’azienda, rischiano di compromettere la sicurezza dell’intera rete. Prendendo spunto da quanto pubblicato nel report dell’ENISA (http://www.enisa.europa.eu/act/res/other-areas/social-networks/security-issues-and-recommendations-for-online-social-networks), risulta che diversi SN non applicano i controlli di sicurezza necessari non solo a garanzia dello stato del SN stesso (es. SAMY Worm), ma a tutela degli utenti connessi (es. attacchi XSS). Va inoltre considerato che il rischio di “insicurezza” viene amplificato dal continuo aumento di informazioni scambiate, rendendo il controllo dei contenuti un fattore sempre più critico e fondamentale alla sicurezza degli utenti e al successo del SN.

2) Data extrusion - riguarda i dati di proprietà dell’azienda che devono essere trattati solo in un contesto controllato secondo le policy definite, ma che possono essere resi pubblici attraverso la pubblicazione nel SN, causando potenziali problemi alla reputazione e alla proprietà intellettuale dell’azienda. Si pensi alla condivisione di informazioni tecniche e non solo, come si vede spesso nei blog. Per affrontare entrambi i problemi occorre adottare tecnologie in grado di analizzare in dettaglio i contenuti dei flussi di traffico. In particolare, le minacce tipo Malware Intrusion si affrontano “architetturalmente” partendo dal perimetro della rete aziendale, in modo da eliminare all’ingresso eventuali malware veicolati attraverso la connessione al SN. Tipicamente i sistemi in grado di realizzare questo tipo di filtraggio sono:

• Network Intrusion Prevention;

• Network Antivirus;

• Url Content filtering;

• Mail content inspection.

Fino alle tecnologie di protezione degli host tipo:

• Host Antivirus;

• Host Intrusion Prevention.

La minaccia tipo Data Extrusion o Data Leakage, al contrario del Malware Intrusion, deve essere affrontata cercando di applicare i controlli di sicurezza il più vicino possibile ai dati, tipicamente sulle macchine degli utenti:

• Endpoint Data Loss Prevention o, dove questo non fosse possibile, analizzando i flussi di trafico direttamente sulla rete;

• Network Data Loss Prevention per intercettare e bloccare le informazioni confidenziali che vengono pubblicate sul SN o su altre applicazioni web.

Web content filtering significa fare il filtraggio dei contenuti per controllare il traffico generato dai social network. Alcune linee guida per realizzare applicazioni web sicure:

• controllo delle operazioni di autenticazione dell’utente, aggiornamento delle politiche di autorizzazione alle risorse, verifica della robustezza delle password;

• riduzione delle superfici esposte all’attacco, tramite un elenco chiaro ed esaustivo delle componenti logiche e strutturali dell’applicazione e delle divisioni con relative interfacce, eliminazione di componenti inutili ma potenzialmente dannosi, riduzione della possibilità di manipolazione dell’input durante il passaggio tra le varie componenti

• struttura dell’applicazione con componenti e ogni componente deve essere blindato per non offrire risorse ai maleintenzionati;

• controllo dei privilegi permessi all’utente per l’accesso alle funzioni dei componenti;

• controllo degli input provenienti dall’utente prima di eseguirli, sia input espliciti tramite form sia impliciti come gli header Http e altri dati provenienti dai server;

• scrittura attenta dei messaggi di errore per non mostrare informazioni in grado di far scoprire struttura e comportamenti dei componenti sensibili;

• costante aggiornamento dei sistemi;

• gestione della sessione utente, apertura mantenimento e chiusura per evitare furti degli id sessione e la contemporanea presenza dello stesso utente in più sessioni differenti;

• gestione dei file log dell’applicazione per il tracciamento delle sessioni, del comportamento dell’utente e della comunicazione tra le componenti;

• creazione di un sistema di avviso in caso di condizioni anomali;

• difesa da denial of service.

Nei prossimi paragrafi verranno affrontate le principali vulnerabilità da tenere presente durante lo sviluppo di un’applicazione.

WEB 2.0 VERSUS WEB 3.0

L’Università di Berkley ha recentemente calcolato che tra il 1970 e il 2000 (un arco temporale di 30 anni) è stata prodotta la stessa quantità di informazioni che è stata generata dalla preistoria ad oggi, grazie soprattutto al web.

Il Web con 1 miliardo e 200 mila siti, 60 milioni di log, 1,6 milioni di post (messaggi) multimediali prodotti ogni giorno, (solo in Italia sono presenti circa 300 mila Blog) cresce esponenzialmente.

Il Web 2.0 è per alcuni una nuova visione di Internet che sta influenzando il modo di lavorare, interagire, comunicare nella Rete, per altri una evoluzione di Internet.

Una rivoluzione silenziosa che consentirà un insieme di approcci innovativi nell’uso della rete, dati indipendenti dall’autore che viaggiano liberamente tra un blog e un’altro subendo trasformazioni e arricchimenti multimediali, di passaggio in passaggio, tramite la condivisione di e-comunità, l’idea che si approfondisce sempre più con la possibilità di diventare popolare, o esplodere in forme virali (ideavirus).

Le informazioni diventano opensource condivisibili, o IPinformation come preferiscono chiamarle altri, che nagivano liberamente nel nuovo Web.

La rete ha trasformato ogni business in un business globale e ogni consumatore in un consumatore globale, la società verso una società della conoscenza, e l’economia verso un’economia digitale, la wiki economia, la collaborazione di “massa” in favore del vantaggio competitivo.

Il Web 2.0 è anche un nuovo modo di elaborare le informazioni basato su tecnologie “less is more” (tecnologie di facile apprendimento, uso e accessibilità). La condivisione e l’accesso alle informazioni ormai riguarda tutti, tutti potenzialmente possono diventare produttori di informazioni e di idee.

La società del futuro sarà digitale, mutevole, interattiva, basta osservare la notevole esplosione di nuovi media comunicativi. All’interno di ciò sta crescendo anche il netwoking Aziendale, le Reti aziendali.

Web 2.0 (connect people). Gli scettici del Web 2.0 e della conoscenza condivisa in generale puntano il dito sulla autorevolezza e sulla validità dei contenuti user-generated. La mancanza di un filtro preventivo sulle informazioni generate dagli utenti, come avviene invece nel mainstream, potrebbe essere considerato un punto debole del Web 2.0.

La diffusione molecolare dell’informazione è resa possibile con terminali portatili connessi alla rete, infatti gli utenti ( potenziali “gateway umani”), possono usufruire di una pluralità di dispositivi intelligenti, integrati nei più svariati tipi terminali mobili capaci di riconoscere e rispondere ininterrottamente in modo discreto e invisibile, ciò che va sotto il nome di tecnologia enable, abilitante. Nonostante la rivoluzione dal basso, del cliente-utente, fatta con gli strumenti del Web 2.0 interattivi e collaborativi, solo una ristretta élite determina i contenuti nel grande panorama del Web, è la regola dell’1% (su 100 utenti web solo 1% di essi è attivo nel produrre informazione,contenuti).

Tuttavia l’autorevolezza dei contenuti può autogenerarsi tramite una selezione dei contenuti stessi attraverso meccanismi di social network insiti nella rete stessa, al di là dei numero dei link e click per post pagina. Il concetto di conoscenza condivisa come creazione e diffusione di contenuti sembra stridere con la formazione culturale ed individuale a cui siamo stati abituati, e mi riferisco al mondo del lavoro, della formazione, dell’università. Servirebbe un’evoluzione verso modalità digitali di pensiero più consona a quella delle nuove generazioni- utenti (digital natives). Esistono poi anche i digital explorers, coloro cioè chi vanno per necessità nella cultura digitale per cercare ciò che può servire a raggiungere scopi che non siano fini alla cultura digitale stessa. Spesso viene a crearsi così un gap, da una parte i geeks (digital natives), dall’altra i dummies (digital immigrants) che faticano a relazionarsi e comunicare anche al di là dello spazio virtuale, nel mezzo un’ampio spazio per i “gestori dell’interazione” sociale e comunicativa tra i due gruppi.

Versus Web 3.0 (connect infomation) “Una delle migliori cose sul web è che ci sono tante cose differenti per tante persone differenti. Il Web Semantico che sta per venire moltiplicherà questa versatilità per mille...il fine ultimo del Web è di supportare e migliorare la nostra esistenza reticolare nel mondo”. (Tim Berners Lee).

Dopo l’invenzione del linguaggio xml (eXtensible Markup Language, metalinguaggio utile allo scambio dei dati) impiegato in diverse applicazioni Web 2.0, ora gli sforzi di ricerca si stanno concentrando nel suo impiego in tecnologie semantiche. Generalmente la ricerca di una parola sui motori di ricerca attuali, non contestualizzata, può generare un overload di risultati e quindi un eccesso di risposte inutili. Per ovviare in parte a tale effetto viene in soccorso la “tecnologia semantica” che dà rilevanza al significato reale dei termini e considera il contesto in cui sono inseriti, consentendo una ricerca più precisa e riducendo le risposte ridondanti. Si tratta di una visione completamente nuova nel web, basata sul concetto che ognuno,ogni creatore di contenuti può determinare una propria ontologia delle informazioni. A tal fine vengono impiegati sistemi di OSM (Ontology Systems Management) che possono utilizzare diversi linguaggi standard, come l’RDF (Resource Description Framework) o l’OWL (Web Ontology Language) che consententono nuovi costrutti. Con OWL è possibile scrivere delle ontologie che descrivono la conoscenza che abbiamo di un certo dominio, tramite classi, relazioni fra classi e individui appartenenti a classi. Con il Web 2.0 e i Social Network abbiamo pensato che fosse arrivato il futuro ora sappiamo che sono solo il presente, nel futuro c’è il Web Semantico, il Web 3.0